Wiz Research, DeepSeek’e ait, sohbet geçmişini, gizli anahtarları ve arka uç ayrıntılarını ifşa eden, herkesin erişimine açık bir ClickHouse veritabanı keşfetti. Sorumluluğun ifşa edilmesinin ardından DeepSeek sorunu derhal çözdü.

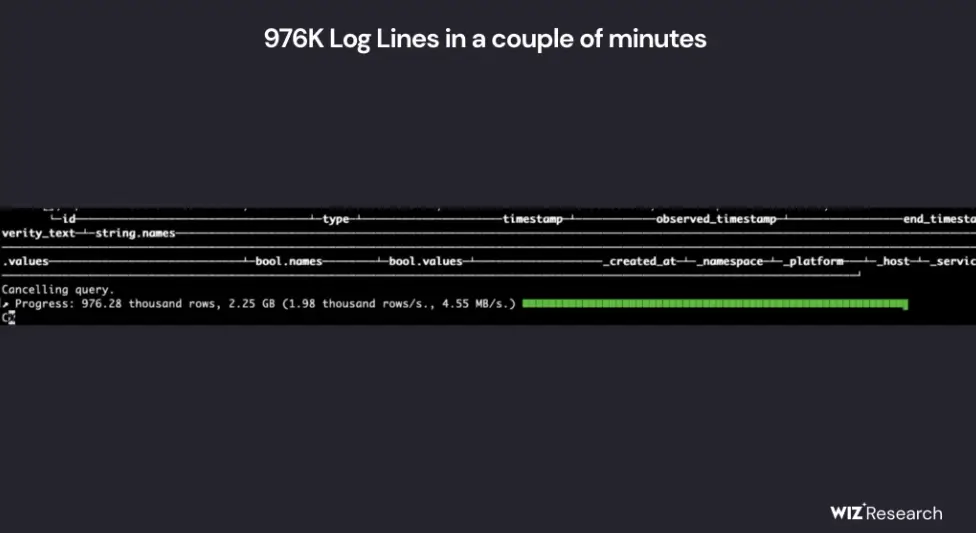

Wiz tarafından yayınlanan raporda şöyle yazıyor: “Dakikalar içinde, DeepSeek’e bağlı, tamamen açık ve kimliği doğrulanmamış, hassas verileri ifşa eden herkesin erişimine açık bir ClickHouse veritabanı bulduk. Veritabanı oauth2callback.deepseek.com:9000 ve dev.deepseek.com:9000 adreslerinde barındırılıyordu.”

“Bu veritabanı, günlük akışları, API Sırları ve operasyonel ayrıntılar dahil olmak üzere önemli miktarda sohbet geçmişi, arka uç verisi ve hassas bilgi içeriyordu.”

Araştırmacılar, sızıntının saldırganların veritabanının tam kontrolünü ele geçirmesine ve herhangi bir kimlik doğrulaması olmadan DeepSeek ortamındaki ayrıcalıkları artırmasına izin vermiş olabileceğini belirtti.

Araştırmacılar, DeepSeek sunucularında kimlik doğrulaması olmadan herkese açık bir ClickHouse veritabanına erişim sağlayan iki sıra dışı açık bağlantı noktası (8123 ve 9000) keşfettiler ve bu da önemli güvenlik endişelerine yol açtı.

Uzmanlar, ClickHouse’un HTTP arayüzünü kullandılar ve tarayıcı üzerinden rastgele SQL sorguları yürütmek için /play yoluna eriştiler.

Araştırmacılar SHOW TABLES sorgusunu çalıştırdıklarında, son derece hassas veriler içeren bir milyondan fazla günlük girdisine sahip log_stream tablosu da dahil olmak üzere veri kümelerinin tam listesini elde ettiler. Tablo şunları içeriyor:

timestamp – 6 Ocak 2025’ten itibaren günlükler

span_name – Çeşitli dahili DeepSeek API uç noktalarına referanslar

string.values – Sohbet Geçmişi, API Anahtarları, arka uç ayrıntıları ve operasyonel meta veriler dahil olmak üzere düz metin günlükleri

_service – Günlükleri hangi DeepSeek hizmetinin oluşturduğunu belirtir

_source – Sohbet Geçmişi, API Anahtarları, dizin yapıları ve chatbot meta veri günlüklerini içeren günlük isteklerinin kaynağını açığa çıkarır

Araştırmacılar, etik araştırma uygulamalarını korumak için sayım ötesinde müdahaleci sorgular yürütmediklerini açıkladılar.

“Bu erişim düzeyi DeepSeek’in kendi güvenliği ve son kullanıcıları için kritik bir risk oluşturuyordu. Bir saldırgan yalnızca hassas günlükleri ve gerçek düz metin sohbet mesajlarını almakla kalmayıp, aynı zamanda ClickHouse yapılandırmalarına bağlı olarak SELECT * FROM file(‘filename’) gibi sorgular kullanarak doğrudan sunucudan düz metin parolaları ve yerel dosyaları özel bilgilerle birlikte sızdırabilir.” diye sonlandırıyor rapor.